พบช่องโหว่บน Zoom สามารถขโมย Windows Credentials ได้

ช่วงนี้ Zoom ค่อนข้างจะได้รับการกล่าวถึงเป็นพิเศษทั้งในแง่ของ Privacy และ Security โดยมีข่าวอีกประเด็นที่ผู้เชี่ยวชาญพบว่าสามารถลอบขโมย Windows Credentials ได้

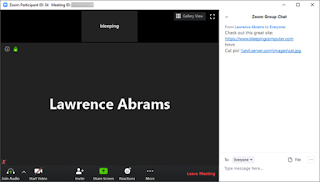

ไอเดียเกิดการที่แชทของโปรแกรม Zoom สามารถส่ง URL และแบบ Hyperlink เพื่อสามารถคลิกเปิดได้ทันที อย่างไรก็ตามมีผู้เชี่ยวชาญรายหนึ่งพบว่า Zoom จะเปลี่ยน Windows Networking UNC Path (Naming System บน Windows ที่ใช้เพื่อทำพวกไฟล์แชร์ โดยมี Format คือ ‘\\host-name\share-name\file_path’) ไปในรูปแบบที่คลิกเปิดได้ด้วย ซึ่งสำนักข่าว Bleeping Computer ได้ทดลองเรียกเปิดรูปแมวจากเซิร์ฟเวอร์ตามรูปด้านบน

ประเด็นปัญหาคือการใช้งาน UNC Path หมายความว่า Windows จะมีการเชื่อมต่อไปยังรีโมตไซต์ด้วย SMB Protocol ซึ่งโดยปกติแล้วจะมีการส่งชื่อล็อกอินและ NTLM Password ออกไปด้วย ทั้งนี้นักวิจัยพบว่าเขาสามารถดักจับ Password ที่ส่งเข้ามาได้เพื่อทำการแคร็กต่อซึ่งก็ไม่ได้ยากนัก (ตามรูปด้านบน) นอกจากนี้นักวิจัยยังชี้ว่าสามารถใช้วิธีการนี้สามารถใช้รันโปรแกรมที่อยู่ในคอมพิวเตอร์ได้ด้วย เช่น \\127.0.0.1 และก็มีอีกไอเดียจากผู้เชี่ยวชาญของ Google ที่ชี้ว่าสามารถเรียกรันโปรแกรมได้โดยไม่ติด Prompt (Bleeping Computer ได้ทดสอบไว้ตามรูปด้านล่าง)

ไอเดียเกิดการที่แชทของโปรแกรม Zoom สามารถส่ง URL และแบบ Hyperlink เพื่อสามารถคลิกเปิดได้ทันที อย่างไรก็ตามมีผู้เชี่ยวชาญรายหนึ่งพบว่า Zoom จะเปลี่ยน Windows Networking UNC Path (Naming System บน Windows ที่ใช้เพื่อทำพวกไฟล์แชร์ โดยมี Format คือ ‘\\host-name\share-name\file_path’) ไปในรูปแบบที่คลิกเปิดได้ด้วย ซึ่งสำนักข่าว Bleeping Computer ได้ทดลองเรียกเปิดรูปแมวจากเซิร์ฟเวอร์ตามรูปด้านบน

ประเด็นปัญหาคือการใช้งาน UNC Path หมายความว่า Windows จะมีการเชื่อมต่อไปยังรีโมตไซต์ด้วย SMB Protocol ซึ่งโดยปกติแล้วจะมีการส่งชื่อล็อกอินและ NTLM Password ออกไปด้วย ทั้งนี้นักวิจัยพบว่าเขาสามารถดักจับ Password ที่ส่งเข้ามาได้เพื่อทำการแคร็กต่อซึ่งก็ไม่ได้ยากนัก (ตามรูปด้านบน) นอกจากนี้นักวิจัยยังชี้ว่าสามารถใช้วิธีการนี้สามารถใช้รันโปรแกรมที่อยู่ในคอมพิวเตอร์ได้ด้วย เช่น \\127.0.0.1 และก็มีอีกไอเดียจากผู้เชี่ยวชาญของ Google ที่ชี้ว่าสามารถเรียกรันโปรแกรมได้โดยไม่ติด Prompt (Bleeping Computer ได้ทดสอบไว้ตามรูปด้านล่าง)

การป้องกัน

ปัจจุบัน Zoom รับทราบปัญหาแล้วพยายามแก้ไขแล้ว แต่ผู้ใช้งานก็มีทางเลือกป้องกันตัวเองก่อนได้ดังนี้

- ใช้ Group Policy เพื่อปิดการส่ง Outgoing NTLM ไปยังเซิร์ฟเวอร์ แต่อาจจะมีปัญหากับการใช้งานแชร์ของเครื่องที่ Join Domain ผู้ใช้งานสามารถเข้าไปที่ ‘Computer Configuration -> Windows Settings -> Security Settings -> Local Policies -> Security Options -> Network security: Restrict NTLM: Outgoing NTLM traffic to remote servers’ และเลือก Deny All

- สำหรับผู้ใช้งาน Windows 10 Home สามารถเข้าไปที่ HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Lsa\MSV1_0 สร้าง Registry Value ชื่อ ‘RestrictSendingNTLMTraffic’ และตั้งค่าเป็น 2 (ตามรูปด้านล่าง)

- ที่มา : https://www.bleepingcomputer.com/news/security/zoom-lets-attackers-steal-windows-credentials-run-programs-via-unc-links/

Comments

Post a Comment